Nejčastější typy kybernetických útoků

Autor obsahu – Klára Dubovecká

Technologický vývoj ve světě jde neustále kupředu. Sociální sítě, online transakce, cloud computing a automatizované procesy pohánějí svět. Spolu s nimi však roste i kybernetická kriminalita, která neustále vyvíjí nové typy, nástroje a techniky útoků, jež útočníkům pomáhají proniknout do jinak složitých nebo dobře kontrolovaných prostředí a způsobit škody, a dokonce zůstat neodhaleni. Epidemie COVID-19 zvýšila kyberkriminalitu o 600 %, což může zahrnovat vše od krádeží nebo zpronevěry až po hackerské útoky a ničení dat. Téměř každé odvětví muselo přijmout nové myšlenky, což nutí podniky rychle se přizpůsobit. Cílem tohoto článku je představit a popsat nejčastější typy kybernetických útoků za poslední rok.

Nejprve k tomu, co je kybernetický útok?

Kybernetický útok je úmyslný pokus jedné osoby nebo organizace prolomit informační systém jiné osoby nebo organizace. Útočník obvykle doufá, že narušením sítě oběti něco získá.

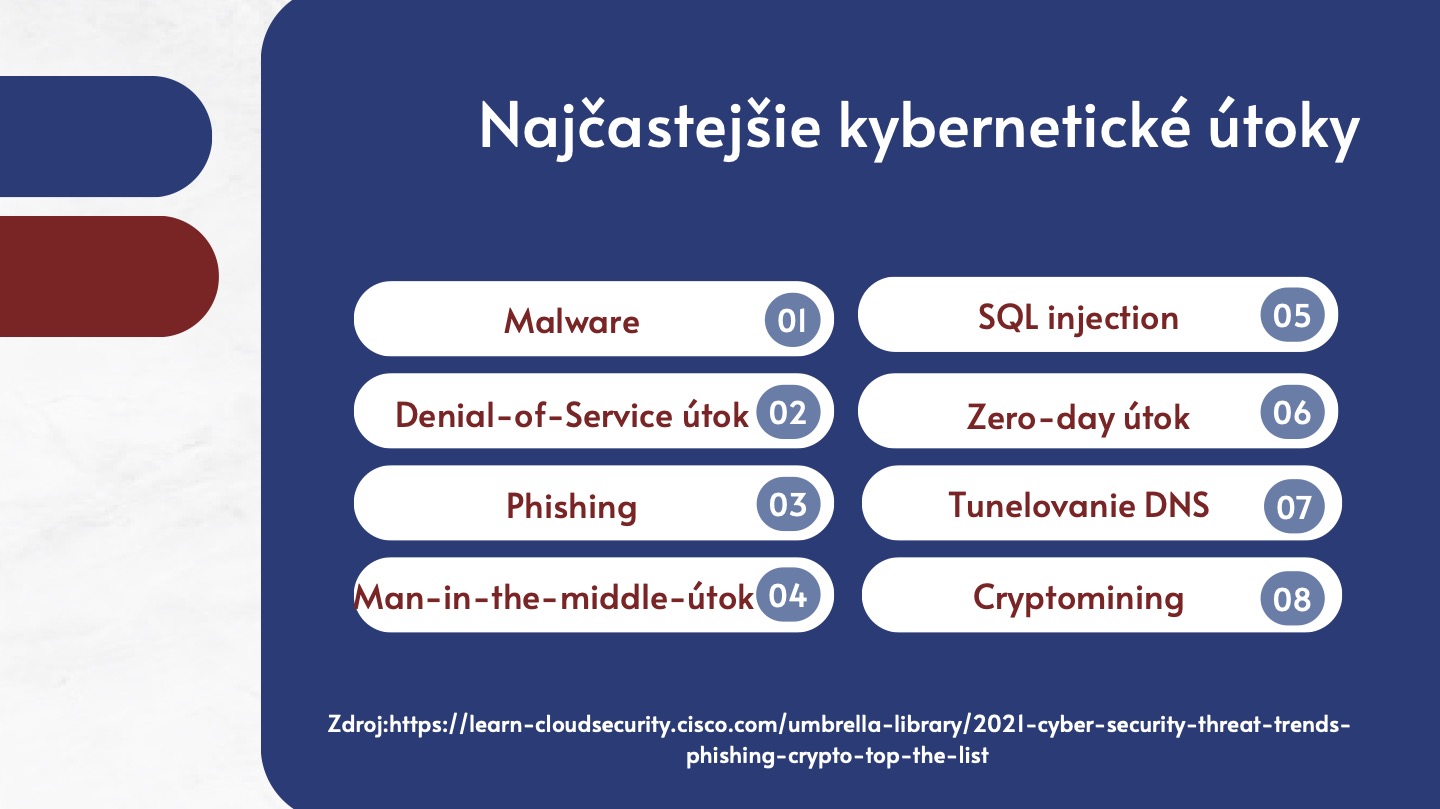

Jaké jsou tedy nejčastější typy kybernetických útoků?

Malware

Malwarem se rozumí škodlivý software, jako je spyware, ransomware, viry a červi. Malware proniká do sítě přes slabá místa, obvykle když uživatel klikne na škodlivý odkaz nebo přílohu e-mailu, která následně nainstaluje škodlivý software. Jakmile se malware dostane do systému, může provádět následující akce:

- Zabránit přístupu ke kritickým síťovým komponentám (ransomware).

- Instaluje škodlivý software nebo jiný potenciálně nebezpečný software.

- Spyware nenápadně získává informace odesíláním dat z pevného disku.

- Narušuje fungování některých součástí, čímž znefunkční systém.

Útoky ransomwaru jsou stále častějším zdrojem obav. Předpokládá se, že do konce roku 2023 se 70 % organizací stane obětí útoků ransomwaru. Podle zprávy společnosti Cybersecurity Ventures došlo v roce 2016 k útoku ransomwaru každých 40 sekund, ale s jeho rostoucím trendem se tento počet do roku 2021 zvýší na každých 11 sekund. K tomuto kybernetickému útoku dochází, když je pomocí malwaru znemožněn přístup k počítačovému systému nebo datům, dokud oběť nezaplatí zločincům požadované výkupné.

Denial-of-Service

Když legitimní uživatelé nemohou přistupovat k informačním systémům, zařízením nebo jiným síťovým zdrojům v důsledku akcí nepřátelského aktéra kybernetických hrozeb, označuje se to jako útok typu odepření služby (DoS). Může dojít k narušení e-mailu, webových stránek, online účtů (např. bankovnictví) a dalších služeb, které jsou závislé na napadeném zařízení nebo síti. Útok DoS vzniká zahlcením cílového hostitele nebo sítě provozem, dokud cíl není schopen reagovat nebo se jednoduše zhroutí, čímž znemožní přístup skutečným uživatelům. Útoky DoS mohou společnost stát čas a peníze, protože její zdroje a služby jsou nedostupné. Útočníci mohou k tomuto útoku použít i více napadených zařízení. Tento útok je znám jako útok DDoS (distributed-denial-of-service).

V roce 2022 se počet útoků DDoS celosvětově zvýšil o 150 % ve srovnání s předchozím rokem. Ještě rychleji rostl počet útoků v Americe, a to o 212 % oproti roku 2021. Více než polovina útoků byla zaměřena na organizace v regionu EMEA (Evropa, Střední východ a Afrika).

Phishing

Phishing je druh kybernetické kriminality, při níž se útočník vydává za důvěryhodný subjekt a prostřednictvím e-mailu, telefonu nebo textové zprávy oslovuje cíl nebo cíle s cílem vylákat citlivé údaje, jako jsou osobní identifikační údaje, informace o bankovních a kreditních kartách nebo hesla. Tyto informace jsou pak použity k získání přístupu k důležitým účtům, což může vést ke krádeži identity a finanční ztrátě.

Odhaduje se, že každý den je odesláno 3,4 miliardy nevyžádaných e-mailů, což z phishingu činí nejoblíbenější typ počítačové kriminality. Nejčastější příčinou úniků dat je použití ukradených přihlašovacích údajů. Společnost Google každý den odhalí a zneškodní více než 100 milionů phishingových e-mailů. V roce 2022 bylo více než 48 % odeslaných e-mailů spamem.

Man-in-the-middle

Pokud se útočníci sami zapojí do transakce dvou stran, jedná se o takzvaný útok MitM (man-in-the-middle). Pokud útočníci naruší přenos, mohou data filtrovat a stahovat.

Existují dva běžné vstupní body pro útoky MitM:

- Útočníci se mohou vložit mezi zařízení návštěvníka a síť na nezabezpečené veřejné síti Wi-Fi. Návštěvník nevědomky přenáší všechny informace prostřednictvím útočníka.

- Po průniku malwaru do zařízení může útočník nainstalovat software, který zpracovává všechna data oběti.

Útokům MitM lze zabránit pomocí protokolu HTTP Strict Transport Security (HSTS), který je implementován pouze v 10 % společností.

SQL injections

SQL (Structured Query Language) injection útok nastáva vtedy, keď útočník vloží do servera, ktorý používa jazyk SQL, škodlivý kód a prinúti ho odhaliť informácie, ktoré by za normálnych okolností neodhalil. Útočník môže vykonať SQL injection jednoduchým odoslaním škodlivého kódu do zraniteľného vyhľadávacieho poľa webovej stránky. Hackeri v podstate pomocou bezpečnostných zraniteľností vložia do cieľa škodlivý kód a vykonajú svoje príkazy. Potom môžu potenciálne ukradnúť citlivé informácie, upraviť alebo vymazať údaje, alebo dokonca prevziať kontrolu nad celým serverom.

A čo hovoria čísla?

- 42 % pokusov hackerov o útoky na verejné systémy je založených na injekcii jazyka SQL.

- 21 % organizácií je stále zraniteľných voči hrozbám SQL.

- Najväčší známy útok SQL injection v histórii ukradol viac ako 1 miliardu ID používateľov a hesiel (Heartland Payment Systems (2008)).

- Hackeri ukradli 130 miliónov údajov o platobných kartách pomocou útoku SQL injection.

Zero-day zranitelnost

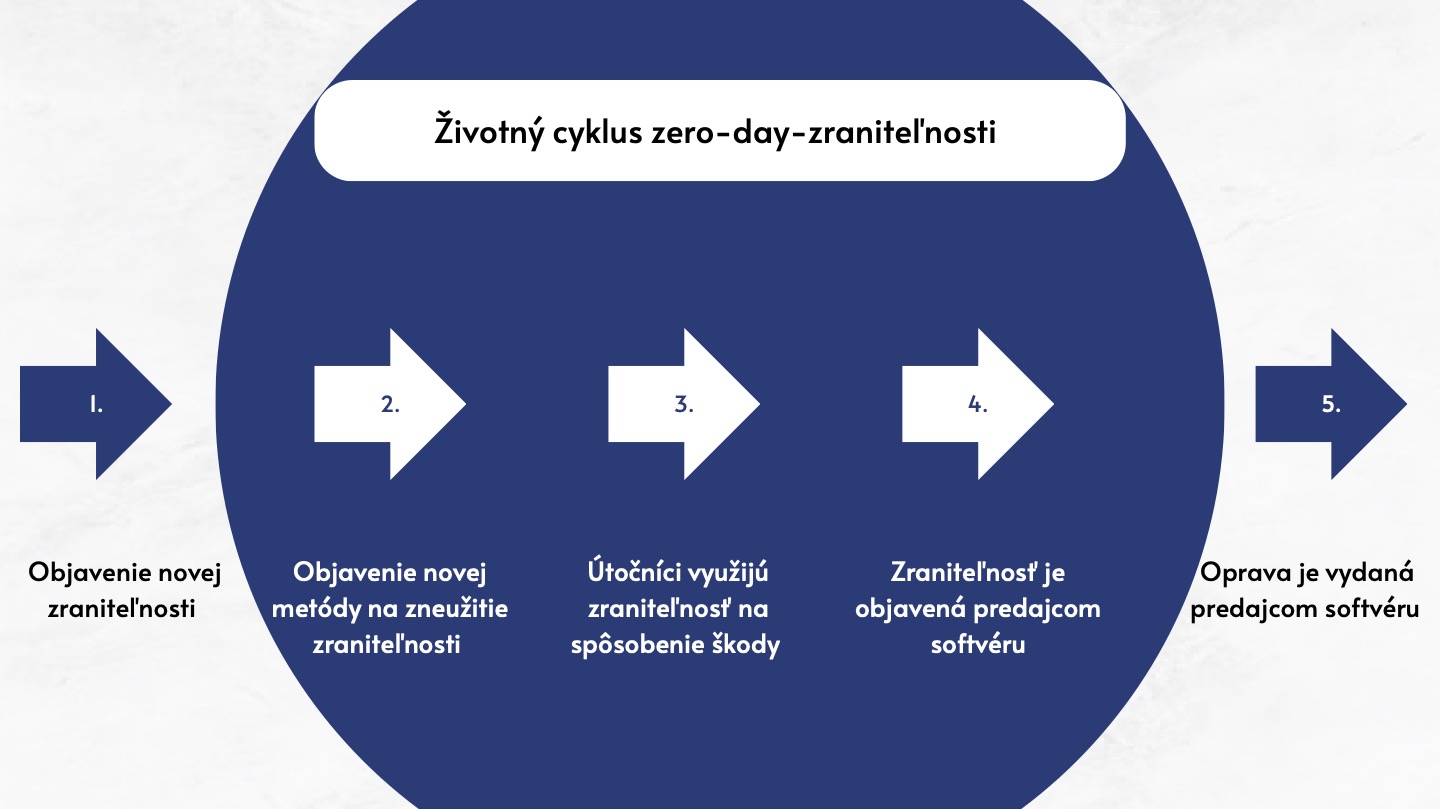

Zneužití nultého dne se objevuje po objevení zranitelnosti sítě, ale před nasazením záplaty nebo řešení. Během tohoto období se útočníci zaměřují na odhalenou zranitelnost. Odhalení hrozeb zranitelností nultého dne vyžaduje průběžné monitorování.

Tunelování DNS

DNS je zkratka pro Domain Name System (systém doménových jmen). Překládá lidská doménová jména na IP adresy, které propojují počítače po celém světě. Hlavními vlastnostmi a požadavky DNS jsou škálovatelnost a dostupnost. Za tímto účelem je jmenný prostor DNS rozdělen do zón podle oblastí nebo organizací. Každá organizace má v hierarchii DNS jednu autoritativní zónu. Provoz DNS komunikuje pomocí protokolů UDP nebo TCP na portu 53. Příkladem může být typické používání internetu – my jako uživatelé nepotřebujeme znát zpaměti všechny IP adresy webů, které chceme prohlížet, stačí si zapamatovat jejich slovní adresy, které jsou pro nás lidi snáze zapamatovatelné. Když tedy zadáte webovou stránku, například kybez.cz, prohlížeč pomocí serverů DNS získá IP adresu kybez.cz.

Tunelování DNS je metoda kybernetického útoku, která do dotazů a odpovědí DNS kóduje data z jiných programů nebo protokolů. Tunelování DNS často zahrnuje datové zátěže, které lze přidat na napadený server DNS a použít je k ovládání vzdálených serverů a aplikací.

Cryptomining

Kryptominingový malware, často označovaný jako „cryptojacking“, je typ malwarového útoku, který využívá výpočetní schopnosti cíle k těžbě kryptoměny, například bitcoinu. Tento virus využívá CPU a v některých případech i GPU systému k provádění složitých matematických výpočtů, které poskytují dlouhé alfanumerické řetězce známé jako hashe. Tyto výpočty se používají k ověření předchozích transakcí s kryptoměnami a jejich správné dokončení může vést k vytvoření tokenu měny (například bitcoinu). Tato metoda má dva účely: omezuje celkové množství vydané měny a kontroluje předchozí transakce, aby se zabránilo podvodům (zejména dvojímu vydání). Existuje řada technik, jak do cílového počítače doručit malware, například kód vložený do webové stránky nebo tradiční e-mailový phishingový útok. Po instalaci může být obtížné malware odhalit, protože běží na pozadí.

Ve zprávě SonicWall Cyber Threat Report 2023 zaznamenali výzkumníci SonicWall Capture Labs v roce 2022 43% meziroční nárůst počtu pokusů o útoky typu cryptojacking. Tento nárůst poprvé v historii posunul objem útoků nad hranici 100 milionů a do konce roku stanovil nový rekord 139,3 milionu útoků.